Heute besprechen wir die Sicherheit in der Transportschicht und dem Domain Name System.

| Skript-Anfang | 14SicherheitAnwendungsebene – Seite 1 |

|---|---|

| Skript-Ende | 15SicherheitTransportschicht – Seite 51 |

Prüfsumme

- IPv4 hat eine Prüfsumme

- IPv6 hat keine Prüfsumme mehr

- Diese Funktion ist nämlich in Ethernet bereits enthalten

Domain Name System (DNS)

- Sicherung der Datenintegrität → Prüfsumme aus UDP-PDU

- Authentizität → IP-Adresse (ist aber fälschbar)

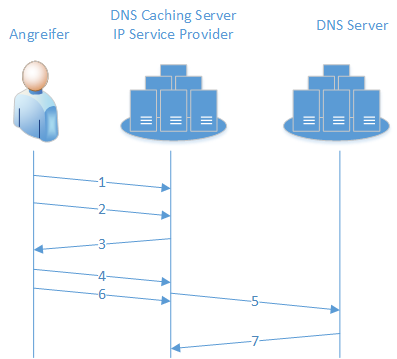

Einträge fälschen

- Angreifer macht seine Domain beim Server bekannt

- Angreifer fragt nach seiner eigenen Domain

- Server liefert Eintrag (inkl. Sequenznummer)

- Angreifer fragt nach der zu fälschenden Domain

- Server fragt bei dem höheren Server nach

- Angreifer schickt selbst die Antwort

- Die richtige Antwort wird ignoriert

Frage

Warum wird Vertraulichkeit bei DNS nicht benötigt?

- Weil die Daten öffentlich verfügbar sind.

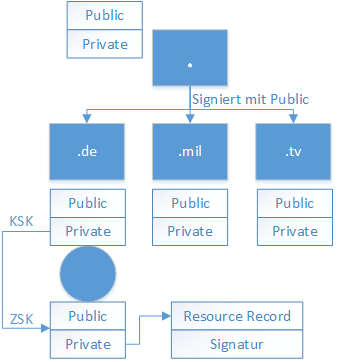

Domain Name System Security Extensions (DNSSEC)

- Ein Zertifikat für jeden DNS Server wäre zu teuer

- Schlüssel sind 2048 Bit lang um eine lange Lebenszeit zu besitzen

- Die Keys werden alle 3 Monate ausgetauscht

- Durch die Schlüssellänge gibt es große Source Records

- Um Speicherplatz zu sparen wurden Zone Signing Keys (ZSK) eingeführt

Sicherheit in der Transportschicht

- Zusätzliches Layer überhalb der Transportschicht

- Layer liegt unterhalb der Anwendungsschicht

- Dadurch ist das Layer unabhängig vom Betriebssystem

SSL/TLS

- TLS ist ein Remake von SSL um Lizenzgebühren zu sparen

- Um zukunftssicherheit zu gewährleisten gibt es einen Handshake

- Die Aushandlung der Parameter geht im Klartext über die Leitung

- Nach dem

ChangeCipherSpec-Befehl wechselt die Verbindung zu sicher - Anwendungen sehen nur das Record-Protokoll von TLS

- Leistet nur 1:1 Verbindungen (IPsec ist 1:n)

Initialisierung

- Es gibt maximal 6 Schlüssel

- Für jede Richtung gibt es einen Schlüssel für die Blockchiffre, den Initialisierungsvektor und für den MAC

- Der Client macht einen Vorschlag (PreMaster Key) und verschlüsselt diesen mit dem Public Key des Servers (Zertifikat)

- Der PreMaster Key wird mit ausgehandelten Parametern kombiniert und der 48 Bit Master Key erzeugt

- Beide Seiten erzeugen selbst den Master Key und daraus die weiteren Schlüssel

Ablauf von TLS

- ClientHello →

- ServerHello ←

- ServerKeyExchange ←

- ServerHelloDone ←

- ClientKeyExchange →

- ChangeCipherSpec →

- ChangeCipherSpec ←

Cipher Suites

- Der Client nennt dem Server seine unterstützten Suites

- Die Reihenfolge stellt gleichzeitig die Präferenz dar

- Der Server wählt die zu verwendende Suite aus

Kürzel

- DHE = Diffie Hellmann

- EC = Elliptic Curves

- DSA = Digital Signature Standard

Schlüsslerzeugung

- Das Master-Secret wird zweimal gehasht für mehr Komplexität und Robustheit gegen Bruteforce-Angriffe

- Die Erzeugung das Materials läuft genauso wie die des Master-Secrets

Frage

Nach dem Server Hello fehlt noch die Authentifizierung des Servers. Der Server liefert hierbei mehrere Zertifikate, die der Client zum ClientKeyExchange nutzt. Wie authentifiziert sich der Server?

- Ausschließlich der besitzer des privaten Schlüssels des Zertifikats kann die Nachricht entschlüsseln. Dadurch authentifiziert sich der Server.

Telnet

- Stellt eine entfernte Kommandozeile zur Verfügung

- Telnet ist kein Anwendungsprotokoll

- Stellt TCP-Verbindungen zu verschiedenen Diensten auf beliebigen Ports her

- Versendet nur ein Zeichen pro Paket (TCP weiß nicht welche Anwendung wirklich adressiert wird)