In dem Fach Sicherheit und Netze werden Schutzziele und Schutzmechanismen für die Kommunikation in Netzen behandelt. Teil 1 der Zusammenfassung beinhaltet die Schutzziele und mögliche Angriffsverfahren.

| Skript-Anfang | 01EinfuehrungSicherheitUndNetze – Seite 1 |

|---|---|

| Skript-Ende | 15SicherheitTransportschicht – Seite 51 |

Schutzziele

Zur Beantwortung der Frage, was zu schützen ist, werden in der IT-Sicherheit Schutzziele definiert. Im Wesentlichen sind dies die drei Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit.

Vertraulichkeit

Was ist Vertraulichkeit?

- Vertraulichkeit sorgt dafür, dass Daten nur von Berechtigen gelesen werden können

Wie wird Vertraulichkeit gewährleistet?

- Daten werden mit Hilfe von Chiffren verschlüsselt

Integrität

Was ist Integrität?

- Integrität sorgt dafür, dass Daten vollständig und unverfälscht beim Empfänger ankommen

- Zu diesen Daten zählen auch Informationen wie Autor, Erstelldatum und Änderungsdatum

- Ein Verlust der Integrität kann bedeuten, dass ein falscher Absender eingetragen wird

Wie wird Integrität gewährleistet?

- Informationen werden redundant in einer Nachricht untergebracht

- Nachrichten werden mehrmals gesendet

- Fingerprint, Message Digest und Hashwert

- Modification Detection Code (MDC)

- Message Authentication Code (MAC)

- Digitale Signaturen

- Reservierte Bereiche in Nachrichten, um Manipulationen zu entdecken

Warum garantiert Verschlüsselung keine Integrität?

- Verschlüsselte Nachrichten können trotzdem manipuliert werden

- Verschlüsselte Nachrichten können mehrmals gesendet werden (Replay-Angriff)

Authentizität

Was ist Authentizität?

- Authentizität sorgt dafür, dass Daten einem Sender zugeordnet werden können

- Es gilt Integrität → Authentizität

Wie wird Authentizität gewährleistet?

- Integrität sichert, dass die Authentisierungsinformationen unverändert sind

- Der Nachweis eines gemeinsamen oder privaten Schlüssels wird benötigt

- Message Authentication Code (MAC)

- Digitale Signaturen

Unwiderrufbarkeit

Was ist Unwiderrufbarkeit?

- Die Urheberschaft eines Dokuments kann gegenüber Dritten bewiesen werden

- Es gilt Integrität → Authentizität → Unwiderrufbarkeit

Worin unterscheiden sich Unwiderrufbarkeit und Authentizität?

- Bei Authentizität gibt es einen gemeinsamen Schlüssel

- Dadurch kann es aber zwei Urheber geben

- Deswegen wird hier mit dem privatem und öffentlichen Schlüssel gearbeitet

Angriffe

Angriffe sind unerlaubte und nichtautorisierte Aktivitäten zum Schaden von Ressourcen, Dateien und Programmen, oder wie beim Social Engineering zur unberechtigten Informationsbeschaffung. Bei den Angriffen unterscheidet man zwischen passiven und aktiven Angriffen.

Welche Angriffe gibt es?

| Form | Angriff |

|---|---|

| Physikalisch | Diebstahl von Datenträgern |

| Physikalisch | Sabotage von Infrastruktur |

| Physikalisch | Manipulation von Verbindungen |

| Logisch | Abhören von Nachrichten |

| Logisch | Adressierung manipulieren (Layer 2 und Layer 3) |

| Logisch | Routing manipulieren (Layer 3) |

| Logisch | Netze überlasten (Layer 3) |

| Logisch | Transportprotokolle missbrauchen (Layer 4) |

| Logisch | Rechner überlasten (Layer 4) |

| Logisch | Sicherheitslücken in Programmen und Betriebssystem (Layer 7) |

| Kryptographisch | Replay-Angriff |

| Kryptographisch | Kryptoanalytische Angriffe |

| Kryptographisch | Statistische Angriffe |

| Kryptographisch | Leslies Attacke |

| Kryptographisch | (Key)Stream Reuse Angriff |

| Kryptographisch | Brute-Force-Methode |

| Kryptographisch | Wörterbuchangriff |

| Kryptographisch | Man-in-the-middle-Angriff |

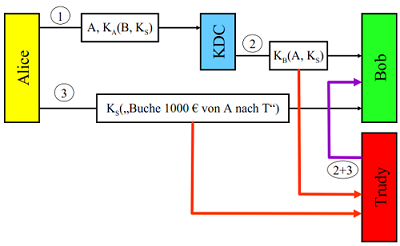

Replay-Angriffe

Was sind Replay-Angriffe?

- Angriffsform auf die Authentizität von Daten

- Nachrichten werden abgefangen und mehrmals zugestellt

- So können Überweisungen mehrmals getätigt werden

- Duplikate können mit eindeutigen Kennungen oder Gültigkeitszeiträumen gefiltert werden

Kryptoanalytische Angriffe

Welche kryptoanalytischen Angriffe gibt es?

- Known Ciphertext (Geheimtextangriff)

- Known Plaintext (Klartextangriff)

- Chosen Plaintext (Angriff mit ausgewähltem Klartext)

- Chosen Ciphertext (Angriff mit ausgewähltem Geheimtext)

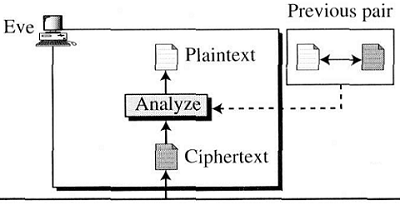

Was sind Known Ciphertext Angriffe?

- Angreifer besitzt einige Geheimtexte

- Er probiert alle Schlüssel mittels Brute-Force-Methode durch

- Dieses Szenario ist die Mindestanforderung für jede Chiffrierung

Was sind Known Plaintext Angriffe?

- Angreifer besitzt zusammengehörende Klartexte und Geheimtexte

- Mit diesen Paaren kann er versuchen den Schlüssel abzuleiten

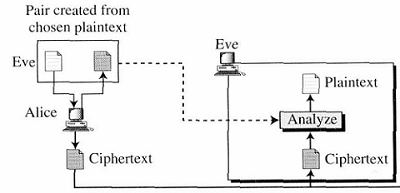

Was sind Chosen Plaintext Angriffe?

- Angreifer besitzt Zugang zum System des Senders

- Er kann sich selbst Geheimtexte aus beliebigen Klartexten erzeugen

- Er benötigt dafür nicht selbst den Schlüssel (In der Anwendung integriert)

- Mit diesen Paaren kann er versuchen den Schlüssel abzuleiten

- Sehr gefährliches Angriffsszenario!

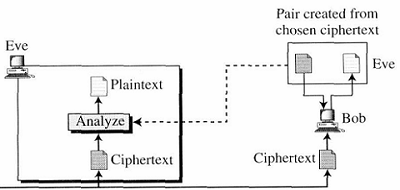

Was sind Chosen Ciphertext Angriffe?

- Angreifer besitzt Zugang zum System des Empfängers

- Er kann sich selbst Klartexte aus abgefangenen Geheimtexten entschlüsseln

- Er benötigt dafür keinen Schlüssel

- Mit diesen Paaren kann er versuchen den Schlüssel abzuleiten

- Sehr gefährliches Angriffsszenario!

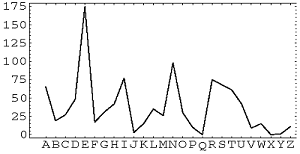

Statistische Angriffe

Was sind statistische Angriffe?

- Effektiv gegen monoalphabetische Chiffren

- Basieren auf der Bekanntheit von Häufigkeiten von Zeichen in einer Sprache

- Der häufigste Buchstabe im Deutschen ist das „e“

- Um sie zu vermeiden wird eine polyalphabetische Chiffre benötigt

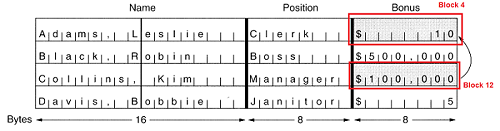

Leslies Attacke

Was ist Leslies Attacke?

- Attacke auf Electronic Code Book-Betriebsmodus

- Leslie hat Zugriff auf die verschlüsselte Datei mit Gehaltsboni

- Sie kennt den Aufbau und das Format der unverschlüsselten Datei (aber nicht den Inhalt)

- Sie kopiert den 12ten Block der verschlüsselten Datei und ersetzt damit den 4ten Block

- Um Leslies Attacke zu vereiteln wird die Verkettung von Blöcken benötigt

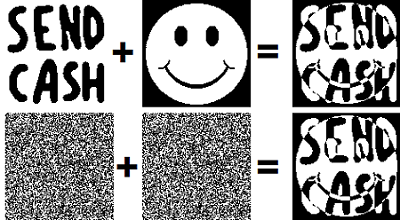

Keystream Reuse Attack

Was sind Keystream Reuse Attacken?

- Die gleichen Paare aus Schlüssel und Initialisierungsvektor werden mehrmals verwendet

- Dadurch erzeugen sie den gleichen Schlüsselstrom

- Wenn C1 = P1 XOR k und C2 = P2 XOR k, dann gilt C1 XOR C2 = P1 XOR P2

- Das XOR von zwei Geheimtexten eliminiert den Schlüssel

- Aus dem kombiniertes Ergebnis muss nur ein Klartext erraten werden

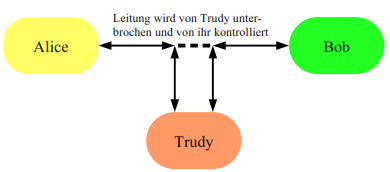

Man-in-the-Middle-Angriff

Was sind Man-in-the-Middle-Angriffe?

- Angreifer hat Zugriff auf eine Verbindung (Anzapfen)

- Er leitet den Nachrichtenverkehr zu sich um

- Dort späht er diese aus und/oder manipuliert diese