Heute haben wir die Schutzziele für IT-Systeme nochmals besprochen und uns mit den grundlegenden Mechanismen von Verschlüsselungsverfahren auseinander gesetzt.

| Skript-Anfang | Einführung – Seite 28 |

|---|---|

| Skript-Ende | Grundkonzepte Chiffrierung – Seite 27 |

Schutzziele

- Durchsetzung durch Sicherheitsdienste möglich (Reale Personen zur Überwachung)

- Mechanismen: Symmetrische Chiffren, Asymmetrische Chiffren und Hashing

- Eine Kombination verschiedener Mechanismen ist notwendig zur Erreichung

Schutzziele nach ITU-T

- Authentifikation (authentication)

- Geheimhaltung (Data Confidentiality)

- Integrität (Data integrity)

- Nichtabstreitbarkeit (Non-Repudiation)

- Zugriffskontrolle (Access Control)

Allgemeine Schutzziele

| Ziel | Englischer Begriff | Beschreibung | Maßnahme |

|---|---|---|---|

| Vertraulichkeit | confidentiality | Daten dürfen lediglich von autorisierten Benutzern gelesen bzw. modifiziert werden, dies gilt sowohl beim Zugriff auf gespeicherte Daten wie auch während der Datenübertragung. | Verschlüsselung |

| Integrität | integrity | Daten dürfen nicht unbemerkt verändert werden. Alle Änderungen müssen nachvollziehbar sein. | Papier, Schriftvergleich, Redundanz |

| Verfügbarkeit | availability | Verhinderung von Systemausfällen; der Zugriff auf Daten muss innerhalb eines vereinbarten Zeitrahmens gewährleistet sein. | Redundanz |

| Authentizität | authenticity | Bezeichnet die Eigenschaften der Echtheit, Überprüfbarkeit und Vertrauenswürdigkeit eines Objekts. | Message Authentication Code |

| Verbindlichkeit / Nichtabstreitbarkeit | non repudiation | Sie erfordert, dass „kein unzulässiges Abstreiten durchgeführter Handlungen“ möglich ist. Sie ist unter anderem wichtig beim elektronischen Abschluss von Verträgen. | Elektronische Signatur |

| Zurechenbarkeit | accountability | „Eine durchgeführte Handlung kann einem Kommunikationspartner eindeutig zugeordnet werden.“ | Logging |

Digitale Signaturen

- Ein Fingerprint ist eine Kryptographische Hash-Funktionen

- Ein Fingerprint allein reicht nicht zum Beweis der Integrität

- Der Urheber benötigt ein „Geheimnis“, das nur er kennt

- Dafür gibt es die asymmetrische Verschlüsselung

Steganographie

- Die Kunst oder Wissenschaft der verborgenen Speicherung oder Übermittlung von Informationen in einem Trägermedium

- Hat Geheimhaltung und Vertraulichkeit zum Ziel

- Ein Dritter soll bei Betrachtung des Trägermediums keinen Verdacht schöpfen

- „Unsichtbare“ Geheimtinte oder eine versteckte Tätowierung auf der Kopfhaut

- Einbetten einer Nachricht in einer anderen Nachricht unterhalb der Wahrnehmungsschwelle

Symmetrische Verschlüsselung

- Ein Schlüssel muss zufällig erzeugt werden

- Alle Generatoren sind deterministisch

- Generatoren erzeugen nur Pseudo-Zufallszahlen

- Generator muss deshalb mit einem echten Zufallswert initialisiert werden (z.B. aktuelle Systemzeit)

- Der erzeugte Schlüssel muss dann vertraulich zu den Beteiligten übertragen werden

- Die Übertragung ist nicht trivial, deswegen wurden asymmetrische Chiffren entwickelt

Asymmetrische Verschlüsselung

- Ein öffentlicher und privater Schlüssel

- Jeder kann den öffentlichen Schlüssel kennen

- Die Schlüssel sind gleichwertig, d.h. man muss sich nur zu Beginn entscheiden welcher Schlüssel welchen Zweck hat

- Aufwand ist wesentlich höher (Faktor 1000)

- Asymmetrische Verschlüsselung wird zur Authentifizierung von Kommunikationspartnern und der Übertragung der symmetrischen Schlüssel genutzt

Hashing

- Fingerprint, Digest und Hash sind das gleiche

- Die Hash-Funktion muss injektiv sein

- Hashes müssen immer eindeutig sein

- Wenn Hashes aus verschiedenen Dokumenten identische Hashes erzeugen, kann man falsche Dokumente als echt signieren

- SHA = Secure Hash Algorithm (entwickelt von der NSA)

- MD5 = Message Digest 5

Verschlüsselungskonzepte

- Eine Blockchiffren ist ein Klartext fester Länge, der auf ein Chiffrat fester Länge abgebildet wird

- Ein One-Time-Pad ist ein zufälliger Bitstrom mit fester Länge, der mit einem Klartext gleicher Länge vermischt wird (via XOR)

- Eine polyalphabetische Chiffre kann nicht über die Häufigkeitsanalyse geknackt werden

- Die Verschlüsselung kann nur vor dem „Lesen“ einer Nachricht schützen, aber nicht vor deren Manipulation

- Beim einer Stromchiffre darf der Schlüssel nur einmal verwendet werden, sonst lässt sich der Schlüssel aus zwei Nachrichten wieder ableiten

- Eine S-Box sorgt für die Gleichverteilung von Nullen und Einsen

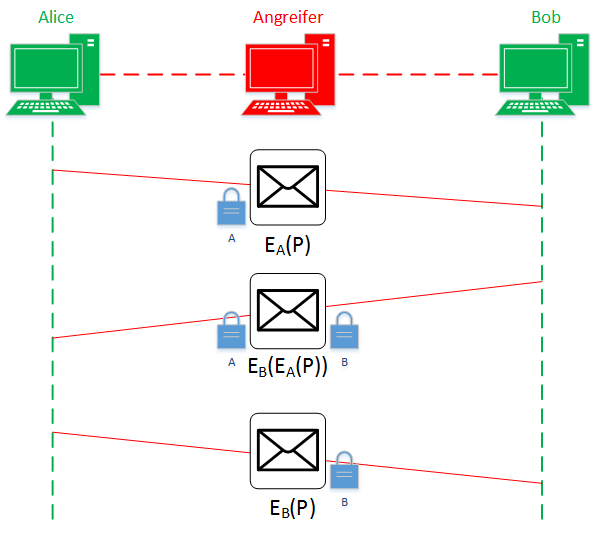

Problem beim Schlüsselaustausch

- EA(P) = A ⊕ P

- EB(EA(P)) = B ⊕ A ⊕ P

- EB(P)

Nachrichten 1 und 2 werden abgefangen

- A ⊕ P + B ⊕ A ⊕ P

- = A ⊕ A ⊕ B ⊕ P ⊕ P

- = 0 ⊕ B ⊕ P ⊕ P

- = 0 ⊕ B ⊕ 0

- = B

Durch das XOR kann ein Angreifer den Schlüssel von B ermitteln.

Prüfsummen

- Ein Ethernet-Frame ist maximal 1500 Byte (12000 Bit) groß

- Es existieren somit 212000 verschiedene Nachrichten

- Die Prüfsumme kann jedoch nur 232 Werte annehmen

- Es gibt somit 211968 Kollisionen

Padding

- Die Herausforderung beim Padding ist es nachher den Anfang und das Ende der eigentlichen Nachricht zu finden

- Das Padding von Nachrichten kostet Zeit, die nicht bei jedem Inhalt gegeben ist

Kompression

- Inhalte sollten erst komprimiert und dann verschlüsselt werden

- In bestimmten Fällen kann die Datei sogar größer werden, wenn zuerst verschlüsselt wird

Wired Equivalent Privacy (WEP)

- Unsicherer Standard, der nicht mehr genutzt werden sollte

- Verwendet den RC4-Algorithmus, der ebenfalls als unsicher gilt

- Zu Beginn konnten nur 40-Bit-Schlüssel genutzt werden (wegen einem Exportverbot für Software)