Wir haben heute nochmal die Chiffren der letzten Vorlesung ausführlich besprochen und sind in das Thema Asymmetrische Chiffren eingestiegen.

| Skript-Anfang | DES und AES – Seite 13 |

|---|---|

| Skript-Ende | Asymmetrische Chiffren – Seite 13 |

Aufgabe 1

Warum ist der Triple DES sicherer als DES?

- DES hat das Problem kurzer Schlüssel

- Dreifache Stufen vom DES als Maßnahme

- Verschlüsselung mit Schlüssel 1, Entschlüsselung mit Schlüssel 2, Verschlüsselung mit Schlüssel 3

- Das kostet aber deutlich mehr Zeit (keine Echtzeitsysteme)

Aufgabe 2

Woran kann eine Bruteforce-Anwendung erkennen, dass eine Chiffre geknackt wurde?

- Man misst die Entropie des entschlüsselten Textes

- Wenn die Entropie minimal wird, hat man eine mögliche Lösung der Chiffre gefunden

Aufgabe 3

Was macht One-Time-Pads (OTP) sicher?

- Der Schlüssel ist mindestens so lang wie der Klartext

- Die Zeichen des Schlüssels sind zufällig und unabhängig

- Der Schlüssel wird nur einmal verwendet

- Jede Chiffre wird davon unabhängig

Aufgabe 4

Was beim Padding beachten?

- Welche Textform wird verschlüsselt?

- Welche Zeichen können zum Füllen benutzt werden?

- Zeichen sollen nur undruckbar sein (siehe Tabelle)

- Codierung des Paddings muss dem Gegenüber klar sein

Undruckbare Zeichen in ASCII

| Dez | Oct | Hex | Bin | Ctrl | Erläuterung |

|---|---|---|---|---|---|

| 0 | ‚000 | $00 | 0 | ^@ | Null Prompt (End Of C String) |

| 1 | ‚001 | $01 | 1 | ^A | Start Of Heading |

| 2 | ‚002 | $02 | 10 | ^B | Start Of Text |

| 3 | ‚003 | $03 | 11 | ^C | End Of Text |

| 4 | ‚004 | $04 | 100 | ^D | End Of Transmission |

| 5 | ‚005 | $05 | 101 | ^E | Enquiry |

| 6 | ‚006 | $06 | 110 | ^F | Acknowledge |

| 7 | ‚007 | $07 | 111 | ^G | Bell |

| 8 | ‚010 | $08 | 1000 | ^H | Backspace |

| 9 | ‚011 | $09 | 1001 | ^I | Horizontal Tab |

| 10 | ‚012 | $0A | 1010 | ^J | Line Feed |

| 11 | ‚013 | $0B | 1011 | ^K | Vertical Tab |

| 12 | ‚014 | $0C | 1100 | ^L | Form Feed |

| 13 | ‚015 | $0D | 1101 | ^M | Carriage Return |

| 14 | ‚016 | $0E | 1110 | ^N | Shift Out |

| 15 | ‚017 | $0F | 1111 | ^O | Shift In |

| 16 | ‚020 | $10 | 10000 | ^P | Data Link Escape |

| 17 | ‚021 | $11 | 10001 | ^Q | Device Control 1 (XON) |

| 18 | ‚022 | $12 | 10010 | ^R | Device Control 2 |

| 19 | ‚023 | $13 | 10011 | ^S | Device Control 3 (XOFF) |

| 20 | ‚024 | $14 | 10100 | ^T | Device Control 4 |

| 21 | ‚025 | $15 | 10101 | ^U | No Acknowledge |

| 22 | ‚026 | $16 | 10110 | ^V | Synchronous Idle |

| 23 | ‚027 | $17 | 10111 | ^W | End Transmission Blocks |

| 24 | ‚030 | $18 | 11000 | ^X | Cancel |

| 25 | ‚031 | $19 | 11001 | ^Y | End Of Medium |

| 26 | ‚032 | $1A | 11010 | ^Z | Substitute (End Of Text File) |

| 27 | ‚033 | $1B | 11011 | ^[ | Escape |

| 28 | ‚034 | $1C | 11100 | ^\ | File Separator |

| 29 | ‚035 | $1D | 11101 | ^] | Group Separator |

| 30 | ‚036 | $1E | 11110 | ^^ | Record Separator |

| 31 | ‚037 | $1F | 11111 | ^_ | Unit Separator |

Aufgabe 5

Welche Probleme gibt es bei Blockchiffren?

- Ein unvollständiger Block kann nicht chiffriert werden → Einsatz von Padding

- Gleiche Blöcke erzeugen gleiche Chiffren (Monoalphabetische Verschlüsselung) → Cipher Block Chaining (Polyalphabetische Verschlüsselung)

- Blockchiffren sind nicht sinnvoll für Echtzeitkommunikation, da sie zu langsam sind → Einsatz von Stromchiffren

Aufgabe 6

Wie macht man aus Blockchiffren Stromchiffren?

- Durch Einsatz des Cipher Feedback Mode (CFB)

- In ihm werden Blockchiffren als Stromchiffren betrieben

Aufgabe 7

Welche Problem gibt es beim CFM und wie lassen sich diese vermeiden?

- Durch einen Bitfehler im Chiffrat lassen sich 64 Bit nicht mehr entschlüsseln

- Dieser Bitfehler setzt sich fort, solange der Bitfehler im Schieberegister steht

- Der Output Feedback Mode (OFB) reduziert dieses Problem auf 1 Bit

- Er schreibt den Schlüsselstrom ins Schieberegister und ist damit unabhängig vom Chiffrat (sehr schnell)

Aufgabe 8

Wie ermöglicht man einen wahlfreien Zugriff?

- Durch den Einsatz des Counter Mode (CTR)

- Hierbei sind die Chiffren unabhängig und werden mit einem inkrementierenden Zähler verschlüsselt

- Er eignet sich gut für parallelisierte Ver- und Entschlüsselung (sehr schnell)

- Der Schlüsselstrom lässt sich vorberechnen und muss nur noch mittels XOR-Baustein addiert werden

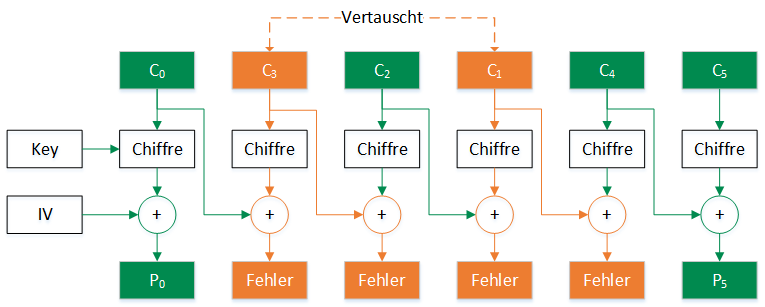

Aufgabe 9

Was passiert, wenn man zwei Blöcke im Cipher Block Chaining Mode austauscht?

Einwegfunktionen

- Hash-Funktion

- Modulo-Operator

- Faktorisierungsproblem