Heute besprechen wir den Austausch von Schlüsseln und die Vorteile von Public-Key-Infrastrukturen (PKI).

| Skript-Anfang | 11Schl%fcsselverteilung – Seite 1 |

|---|---|

| Skript-Ende | 12PKI – Seite 34 |

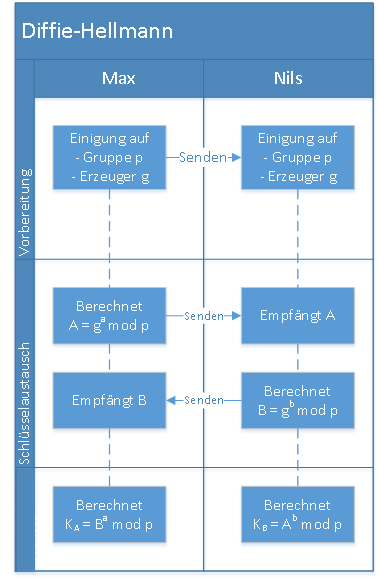

Diffie-Hellman-Schlüsselaustausch

- Zwei Kommunikationspartner kommunizieren über ein unsicheres Medium

- Verschlüsselte Kommunikation mit einem symmetrischen Kryptosystem

- Dafür benötigen beide Teilnehmer einen gemeinsamen geheimen Schlüssel

- Über den Diffie-Hellman-Schlüsselaustausch gelangen sie beide zu einem solchen Schlüssel

- m = p = Gruppe

- g = Erzeuger

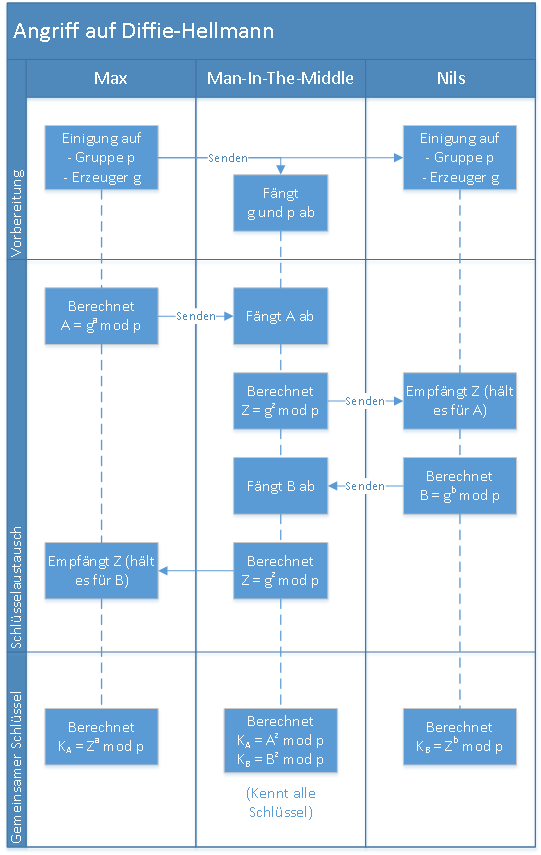

Angriff

- Ist anfällig für anfällig für Man-In-The-Middle-Attacken

- Der Angreifer fängt die gesendeten Nachrichten ab

- Er sendet seine eigene Nachrichten mit seiner Zufallszahl

- Die Kommunikationspartner führen mit dem Angreifer dann den Schlüsselaustausch durch

Zertifikate

- Subject kann ein Name oder eine Domain sein

- Subject kann auch ein Programm, Computer oder Dienst sein

Aufgabe

Wie weißt man den Besitz eines Zertifikats nach, wenn der Subject Name leer ist?

Der Besitz lässt sich mit dem Challenge-Response-Verfahren beweisen.

Secure / Multipurpose Internet Mail Extensions (S/MIME)

- Standard für die Verschlüsselung und Signatur von MIME-gekapselten E-Mails

- S/MIME verwendet eine hybride Verschlüsselung

- Signatur wird über den Inhalt der Mail berechnet und kann vom Empfänger verifiziert werden

- Ist die Signatur in Ordnung, bedeutet das, dass der Mail-Inhalt nicht verändert wurde

- Enthält Information zum eingesetzten Dateityp und dessen Codierung

Hybride Verschlüsselung

- Kombination aus asymmetrischer Verschlüsselung und symmetrischer Verschlüsselung

- Erstellung eines zufälligen symmetrischen Schlüssels (Session-Key)

- Daten werden mit dem Session-Key symmetrisch verschlüsselt

- Anschließend wird der Session-Key asymmetrisch mit dem öffentlichen Schlüssel des Empfängers verschlüsselt

- Lösung des Schlüsselverteilungsproblem

- Erhalt des Geschwindigkeitsvorteils der symmetrischen Verschlüsselung

Aufgabe

Wie verschicke ich eine verschlüsseltes Dokument per E-Mail an jemand anderen?

- Dokument wird signiert mit DA(H(Dokument))

- Dokument wird mit Session Key verschlüsselt (Symmetrisch)

- Session Key wird mit EB (public key) verschlüsselt

- Versenden von Signatur, Dokument und dem Session Key über SMTP

Stammzertifikat

- Werden auch Wurzelzertifikat oder Root-Zertifikat genannt

- Unsigniertes Public-Key-Zertifikat oder selbstsigniertes Zertifikat einer oberen Zertifizierungsstelle (Root-CA)

- Stammzertifikate sind immer selbstsigniert

- Die oberste Zertifizierungsstelle (Root CA) signiert ihr eigenes Zertifikat selbst

- Enthalten keinen nachprüfbaren Verweis auf ein anderes Zertifikat

- Dient dazu, die Gültigkeit aller untergeordneten Zertifikate zu validieren

- Häufigste verwendete Variante basiert auf dem ISO X.509-Standard

- Bildet damit den gemeinsamen Vertrauensanker aller ihm untergeordneter Zertifikate

Zwischenzertifikatsstellen

- Anzahl der Stellen wird über die Pfadlänge (path length) geregelt

- Kein Wert = Unbegrenzt viele Sub-CAs unter dieser erlaubt

- 1 = Es ist noch eine Sub-CA unter dieser erlaubt

- 0 = Es dürfen von dieser Sub-CA nur noch Benutzer-Zertifikate ausgestellt werden

Certificate Revocation List (CRL)

- Liste, die die Ungültigkeit von Zertifikaten beschreibt

- Sie beschreibt ein Zertifikat gesperrt oder widerrufen wurde und gibt den Grund dafür an

Comodo Group

- Privatunternehmen, dass kostenlos E-Mail Zertifikate erstellt